- Начало

- /

- Статия

Cisco IP Phone сигурност на 9800/8875 (мултиплатформен)

В тази статия

В тази статияТази помощна статия е за Cisco Настолен телефон 9800 Series и Cisco Video Phone 8875, регистриран на Cisco BroadWorks или Webex Calling.

Сертификат за персонализирано устройство (CDC) на 802.1X

Ръчно инсталиране на персонализиран сертификат за устройство

Можете ръчно да инсталирате сертификат за персонализирано устройство (CDC) на телефона, като качите сертификата от уеб страницата за администриране на телефона.

Преди да започнете

Преди да можете да инсталирате персонализиран сертификат за устройство за телефон, трябва да имате:

- Файл със сертификат (.p12 или .pfx), записан на компютъра. Файлът съдържа сертификата и частния ключ.

- Паролата за извличане на сертификата. Паролата се използва за декриптиране на файла със сертификат.

| 1 |

Преминете към уеб страницата за администриране на телефона. |

| 2 |

Изберете Сертификат. |

| 3 |

В секцията Добавяне на сертификат щракнете върху Преглед.... |

| 4 |

Намерете сертификата на вашия компютър. |

| 5 |

В полето Извличане на парола въведете паролата за извличане на сертификат. |

| 6 |

Щракнете върху Качване на файл. Ако файлът със сертификат и паролата са правилни, ще получите съобщението "

Сертификатът е добавен". В противен случай качването е неуспешно със съобщение за грешка, което показва, че сертификатът не може да бъде качен. |

| 7 |

За да проверите подробностите за инсталирания сертификат, щракнете върху Преглед в секцията Съществуващи сертификати . |

| 8 |

За да премахнете инсталирания сертификат от телефона, щракнете върху Изтриване в секцията Съществуващи сертификати . След като щракнете върху бутона, операцията по премахване започва незабавно без потвърждение.

Ако сертификатът бъде премахнат успешно, ще получите съобщението " |

Автоматично инсталиране на персонализиран сертификат за устройство от SCEP

Можете да настроите параметрите на Simple Certificate Enrollment Protocol (SCEP) за автоматично инсталиране на сертификата за персонализирано устройство (CDC), ако не искате ръчно да качвате файла на сертификата или нямате файла със сертификат.

Когато параметрите на SCEP са конфигурирани правилно, телефонът изпраща заявки към SCEP сървъра и CA сертификатът се валидира от устройството с помощта на дефинирания пръстов отпечатък.

Преди да започнете

Преди да можете да извършите автоматично инсталиране на персонализиран сертификат за устройство за телефон, трябва да имате:

- Адрес на SCEP сървъра

- SHA-1 или SHA-256 отпечатък на главния CA сертификат за SCEP сървъра

| 1 |

Преминете към уеб страницата за администриране на телефона. |

| 2 |

Изберете Сертификат. |

| 3 |

В раздела Конфигурация на SCEP 1 задайте параметрите, както е описано в таблицата по-долу Параметри за конфигурация на SCEP. |

| 4 |

Кликнете върху Submit All Changes. |

Параметри за конфигурация на SCEP

Следващата таблица определя функцията и използването на параметрите на конфигурацията на SCEP в раздела SCEP Configuration 1 под Certificate Tab в уеб интерфейса на телефона. Той също така определя синтаксиса на низа, който се добавя в конфигурационния файл на телефона (cfg.XML) за конфигуриране на параметър.

| Parameter | Описание |

|---|---|

| Сървър |

Адрес на SCEP сървъра. Този параметър е задължителен. Направете някое от следните:

Валидни стойности: URL или IP адрес. HTTPS схемата не се поддържа. По подразбиране: празно |

| Корен CA пръстов отпечатък |

SHA256 или SHA1 пръстов отпечатък на Root CA за валидиране по време на SCEP процеса. Този параметър е задължителен. Направете някое от следните:

По подразбиране: празно |

| Парола за предизвикателство |

Паролата за предизвикателство за Certificate Authority (CA) оторизация срещу телефона по време на записване на сертификат чрез SCEP. Този параметър не е задължителен. Според действителната среда на SCEP, поведението на паролата за предизвикателство варира.

Направете някое от следните:

По подразбиране: празно |

Конфигуриране на параметрите на SCEP чрез DHCP опция 43

В допълнение към записването на SCEP сертификат чрез ръчните конфигурации на уеб страницата на телефона, можете също да използвате DHCP опция 43, за да попълните параметрите от DHCP сървър. Опцията DHCP 43 е предварително конфигурирана с параметрите SCEP, по-късно телефонът може да извлече параметрите от сървъра DHCP, за да извърши записването на SCEP сертификат.

- Конфигурирането на параметрите на SCEP чрез DHCP опция 43 е достъпно само за телефона, където се извършва възстановяване на фабричните настройки.

- Телефоните не трябва да се поставят в мрежата, която поддържа както вариант 43, така и дистанционно осигуряване (например опции 66,160,159,150 или предоставяне в облак). В противен случай телефоните може да не получат конфигурациите с опция 43.

За да запишете SCEP сертификат, като конфигурирате параметрите на SCEP в DHCP опция 43, направете следното:

- Подгответе SCEP среда.

За информация относно настройката на SCEP среда вижте документацията на вашия SCEP сървър.

- Настройте DHCP опция 43 (дефинирана в 8.4 Специфична информация за доставчика, RFC 2132).

Подопциите (10–15) са запазени за метода:

Параметър на уеб страницата на телефона Подопция Тип Дължина (байт) Задължително Режим FIPS 10 Булева 1 Не* Сървър 11 низ 208 - дължина (парола за предизвикателство) Да Корен CA пръстов отпечатък 12 двоичен 20 или 32 Да Парола за предизвикателство 13 низ 208 - дължина (сървър) Не* Разрешаване на 802.1X удостоверяване 14 Булева 1 Не Избор на сертификат 15 Неподписан 8-битов 1 Не Когато използвате опция DHCP 43, обърнете внимание на следните характеристики на метода:

- Подопциите (10–15) са запазени за сертификат за персонализирано устройство (CDC).

- Максималната дължина на DHCP опция 43 е 255 байта.

- Максималната дължина на паролата Server + Challenge трябва да бъде по-малка от 208 байта.

- Стойността на режима FIPS трябва да съответства на конфигурацията за осигуряване при включване. В противен случай телефонът не успее да извлече предварително инсталирания сертификат след включване. Специално

- Ако телефонът ще бъде регистриран в среда, в която режимът FIPS е деактивиран, не е необходимо да конфигурирате параметъра FIPS Mode в DHCP опция 43. По подразбиране режимът FIPS е деактивиран.

- Ако телефонът ще бъде регистриран в среда, в която е активиран режимът FIPS, трябва да активирате режима FIPS в DHCP опция 43. Вижте Активиране на FIPS режим за подробности.

- Паролата в Опция 43 е в чист текст.

Ако паролата за предизвикателството е празна, телефонът използва MIC/SUDI за първоначално записване и подновяване на сертификата. Ако паролата за предизвикателството е конфигурирана, тя се използва само за първоначалното записване, а инсталираният сертификат ще се използва за подновяване на сертификата.

- Активиране на 802.1X удостоверяване и избор на сертификат се използват само за телефоните в кабелна мрежа.

- DHCP Опция 60 (Идентификатор на класа на доставчика) се използва за идентифициране на модела на устройството.

Следващата таблица дава пример за DHCP вариант 43 (подопции 10–15):

Подопция десетична/шестнадесетична Дължина на стойността (байт) десетична/шестнадесетична Стойност Шестнадесетична стойност 10/0а 1/01 1 (0: Деактивирано; 1: Активирано) 01 11/0б 18/12 http://10.79.57.91 687474703a2f2f31302e37392e35372e3931 12/0с 20/14 12040870625C5B755D73F5925285F8F5FF5D55AF 12040870625C5B755D73F5925285F8F5FF5D55AF 13/0д 16/10 D233CCF9B9952A15 44323333434346394239393532413135 14/0е 1/01 1 (0: Не; 1: Да) 01 15/0е 1/01 1 (0: Инсталирано производство; 1: Инсталирано по поръчка) 01 Обобщение на стойностите на параметрите:

-

Режим FIPS =

Активиран -

Сървър =

http://10.79.57.91 -

Корен CA пръстов отпечатък =

12040870625C5B755D73F5925285F8F5FF5D55AF -

Парола за предизвикателство =

D233CCF9B9952A15 -

Активиране на 802.1X удостоверяване =

Да -

Избор на сертификат =

Инсталиран по избор

Синтаксисът на крайната шестнадесетична стойност е:

{<suboption><length><value>}...Според стойностите на параметрите по-горе, крайната шестнадесетична стойност е следната:

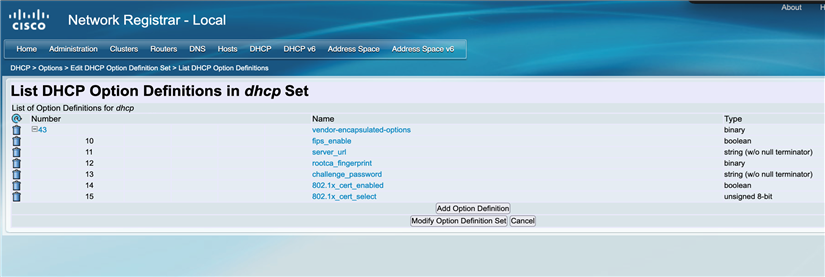

0a01010b12687474703a2f2f31302e37392e35372e39310c1412040870625C5B755D73F5925285F8F5FF5D55AF0d10443233334343463942393935324131350e01010f0101 - Конфигурирайте DHCP опция 43 на DHCP сървър.Тази стъпка предоставя пример за конфигурациите на DHCP опция 43 в Cisco Network Register.

- Добавете DHCP набор от дефиниции на опции.

Низът за опция на доставчика е името на модела на IP телефоните. Валидната стойност е: DP-9841, DP-9851, DP-9861, DP-9871 или CP-8875.

- Добавете опцията DHCP 43 и подопциите към набора от дефиниции на опциите DHCP.

Пример:

- Добавете опции 43 към правилата DHCP и задайте стойността, както следва:

Пример:

(10 1)(11 http://10.79.57.91)(12 12040870625C5B755D73F5925285F8F5FF5D55AF)(13 D233CCF9B9952A15)(14 1)(15 1) - Проверете настройките. Можете да използвате Wireshark, за да заснемете следа от мрежовия трафик между телефона и услугата.

- Добавете DHCP набор от дефиниции на опции.

- Извършете фабрично нулиране на телефона.

След нулиране на телефона, параметрите Сървър, Root CA Fingerprint и Challenge Password ще бъдат попълнени автоматично. Тези параметри се намират в раздела SCEP Configuration 1 от на уеб страницата за администриране на телефона.

За да проверите подробностите за инсталирания сертификат, щракнете върху Преглед в секцията Съществуващи сертификати .

За да проверите състоянието на инсталиране на сертификата, изберете . Състоянието на изтегляне 1 показва най-новия резултат. Ако възникне някакъв проблем по време на записването на сертификата, състоянието на изтегляне може да покаже причината за проблема за целите на отстраняването на неизправности.

Ако удостоверяването с парола за предизвикателство е неуспешно, потребителите ще бъдат подканени да въведат паролата на екрана на телефона. - (По избор): За да премахнете инсталирания сертификат от телефона, щракнете върху Изтриване в секцията Съществуващи сертификати .След като щракнете върху бутона, операцията по премахване започва незабавно без потвърждение.

Подновяване на сертификат от SCEP

Сертификатът на устройството може да се обновява автоматично от процеса SCEP.

- Телефонът проверява дали сертификатът ще изтече след 15 дни на всеки 4 часа. Ако е така, телефонът стартира процеса на подновяване на сертификата автоматично.

- Ако паролата за предизвикателството е празна, телефонът използва MIC/SUDI както за първоначално записване, така и за подновяване на сертификата. Ако паролата за предизвикателството е конфигурирана, тя се използва само за първоначално записване, съществуващият/инсталираният сертификат се използва за подновяване на сертификата.

- Телефонът не премахва стария сертификат на устройството, докато не извлече новия.

- Ако подновяването на сертификата е неуспешно, тъй като сертификатът на устройството или CA изтича, телефонът автоматично задейства първоначалното записване. Междувременно, ако удостоверяването на паролата за предизвикателството е неуспешно, на екрана на телефона се появява екран за въвеждане на парола и потребителите са подканени да въведат паролата за предизвикателството на телефона.

Задайте минималната TLS версия за клиент и сървър

По подразбиране минималната TLS версия за клиент и сървър е 1.2. Това означава, че клиентът и сървърът приемат да установят връзки с TLS 1.2 или по-нова версия. Поддържаната максимална версия на TLS за клиент и сървър е 1.3. Когато е конфигурирана, минималната версия TLS ще се използва за договаряне между клиента TLS и TLS сървъра.

Можете да зададете минималната версия на TLS съответно за клиент и сървър, като например 1.1, 1.2 или 1.3.

Преди да започнете

| 1 |

Преминете към уеб страницата за администриране на телефона. |

| 2 |

Изберете . |

| 3 |

В секцията Настройки за сигурност конфигурирайте параметъра TLS Минимална версия на клиента.

Можете също да конфигурирате този параметър в конфигурационния файл (cfg.XML): <TLS_Client_Min_Version ua="na">TLS 1.2</TLS_Client_Min_Version>

Позволени стойности: TLS 1.1, TLS1.2 и TLS 1.3. По подразбиране: TLS 1.2 |

| 4 |

В секцията Настройки за сигурност конфигурирайте параметъра TLS Минимална версия на сървъра. Webex Calling не поддържа TLS 1.1.

Можете също да конфигурирате този параметър в конфигурационния файл (cfg.XML): <TLS_Server_Min_Version ua="na">TLS 1.2</TLS_Server_Min_Version>

Позволени стойности: TLS 1.1, TLS1.2 и TLS 1.3. По подразбиране: TLS 1.2 |

| 5 |

Кликнете върху Submit All Changes. |

Активиране на FIPS режим

Можете да направите телефона съвместим с федералните стандарти за обработка на информация (FIPS).

FIPS са набор от стандарти, които описват обработка на документи, алгоритми за криптиране и други стандарти за информационни технологии за използване в невоенното правителство и от правителствени изпълнители и доставчици, които работят с агенциите. CiscoSSL FOM (FIPS Object Module) е внимателно дефиниран софтуерен компонент и е проектиран за съвместимост с библиотеката CiscoSSL, така че продуктите, използващи библиотеката CiscoSSL и API, могат да бъдат конвертирани за използване на FIPS 140-2 валидирана криптография с минимални усилия.

| 1 |

Преминете към уеб страницата за администриране на телефона. |

| 2 |

Изберете . |

| 3 |

В секцията Настройки за защита изберете Да или Не от параметъра FIPS Mode . |

| 4 |

Кликнете върху Submit All Changes. Когато активирате FIPS, следните функции работят безпроблемно на телефона:

|

Ръчно премахване на сертификат на защитата

Можете ръчно да премахнете сертификат на защитата от телефон, ако Simple Certificate Enrollment Protocol (SCEP) не е наличен.

| 1 |

От уеб страницата за администриране на телефона изберете Сертификати. |

| 2 |

Намерете сертификата на страницата Сертификати. |

| 3 |

Щракнете върху Изтриване. |

| 4 |

Рестартирайте телефона, след като процесът на изтриване завърши. |

Задаване на потребителски и администраторски пароли

След като телефонът е регистриран в система за управление на повикванията за първи път или извършите фабрично нулиране на телефона, трябва да зададете потребителските и администраторските пароли, за да подобрите защитата на телефона. След като паролите са зададени, можете да получите достъп до уеб интерфейса на телефона.

По подразбиране потребителските и администраторските пароли са празни. Следователно можете да намерите проблема "Не е предоставена парола" на .

| 1 |

Достъп до уеб страницата за администриране на телефона |

| 2 |

Изберете . |

| 3 |

(По избор) В секцията Конфигурация на системата задайте параметъра Показване на предупреждения за пароли на Да и след това щракнете върху Изпращане на всички промени. Можете също да активирате параметрите във файла за конфигурация на телефона (cfg.XML).

По подразбиране: Да Опции: Да|Не Ако параметърът е зададен на Не, предупреждението за парола не се появява на екрана на телефона. |

| 4 |

Намерете параметъра Потребителска парола или Администраторска парола и щракнете върху Промяна на паролата до параметъра. |

| 5 |

Въведете текущата потребителска парола в полето Стара парола . Ако нямате парола, оставете полето празно. Стойността по подразбиране е празно поле.

|

| 6 |

Въведете нова парола в полето Нова парола . Правила за валидна парола:

Ако новата парола не отговаря на изискванията, настройката ще бъде отказана. |

| 7 |

Щракнете върху Подаване. В уеб страницата ще се покаже съобщението След като зададете потребителската парола, този параметър показва следното във файла XML за конфигурация на телефона (cfg.XML):

|

Удостов. с 802.1X

Cisco IP телефоните поддържат удостоверяване съгласно 802.1X.

Cisco IP телефоните и превключвателите на Cisco Catalyst традиционно използват Cisco Discovery Protocol (CDP), за да се идентифицират взаимно и да определят параметри като разпределение на VLAN и изисквания за вградена мощност. CDP не идентифицира локално прикрепени работни станции. Cisco IP телефоните осигуряват механизъм за преминаване през EAPOL. Този механизъм позволява на работна станция, прикрепена към Cisco IP телефон, да предава съобщения на EAPOL към 802.1X удостоверителя при LAN превключвателя. Механизмът за преминаване гарантира, че IP телефонът не действа като LAN превключвател, за да удостовери крайно устройство за данните преди достъп до мрежата.

Cisco IP телефоните също така предоставят прокси механизъм EAPOL Logoff. Ако локално свързаният компютър се изключи от IP телефона, LAN превключвателят не вижда, че физическата връзка се е провалила, защото връзката между LAN превключвателя и IP телефона се поддържа. За да се избегне компрометиране на целостта на мрежата, IP телефонът изпраща съобщение EAPOL-Logoff до превключвателя от името на компютъра надолу по веригата, което кара LAN превключвателя да изчисти записа за удостоверяване за компютъра надолу по веригата.

Поддръжката за удостоверяване съгласно 802.1X изисква няколко компонента:

-

Cisco IP телефон: телефонът инициира искането за достъп до мрежата. Cisco IP телефоните съдържат 802.1X заявител. Този заявител позволява на мрежовите администратори да контролират свързаността на IP телефоните към портовете за превключватели на LAN. Текущата версия на 802.1X заявителя на телефона използва опциите за EAP-FAST и EAP-TLS за удостоверяване на мрежата.

-

Сървър за удостоверяване: Сървърът за удостоверяване и комутаторът трябва да бъдат конфигурирани със споделена тайна, която удостоверява телефона.

-

Превключвател: превключвателят трябва да поддържа 802.1X, така че да може да действа като удостоверител и да предава съобщенията между телефона и сървъра за удостоверяване. След като обменът приключи, превключвателят предоставя или отказва достъп на телефона до мрежата.

Трябва да изпълните следните действия, за да конфигурирате 802.1X.

-

Конфигурирайте другите компоненти, преди да активирате удостоверяване съгласно 802.1X на телефона.

-

Конфигуриране на компютърен порт: стандартът 802.1X не взема предвид VLAN и затова препоръчва само едно устройство да бъде удостоверено към конкретен порт за превключвател. Някои превключватели обаче поддържат удостоверяване на много домейни. Конфигурацията на превключвателя определя дали можете да свържете компютър към компютърния порт на телефона.

-

Активирано: ако използвате превключвател, който поддържа удостоверяване за много домейни, можете да активирате компютърния порт и да свържете компютър към него. В този случай Cisco IP телефоните поддържат прокси EAPOL-Logoff, за да следят обмена на удостоверяване между превключвателя и свързания компютър.

За повече информация относно поддръжката на IEEE 802.1X на превключвателите на Cisco Catalyst вижте наръчниците за конфигурация на превключвателя на Cisco Catalyst на адрес:

http://www.cisco.com/en/US/products/hw/switches/ps708/tsd_products_support_series_home.html

-

Деактивирано: ако превключвателят не поддържа няколко устройства, съвместими с 802.1X, на един и същ порт, трябва да деактивирате компютърния порт, когато е активирано удостоверяване съгласно 802.1X. Ако не деактивирате този порт и след това се опитате да прикачите компютър към него, превключвателят отказва мрежов достъп както до телефона, така и до компютъра.

-

- Конфигуриране на гласов VLAN: тъй като стандартът 802.1X не отчита VLAN, трябва да конфигурирате тази настройка въз основа на поддръжката на превключвателя.

- Активирано: ако използвате превключвател, който поддържа удостоверяване на няколко домейна, можете да продължите да използвате гласовия VLAN.

- Деактивирано: ако превключвателят не поддържа удостоверяване на множество домейни, деактивирайте гласовия VLAN и помислете за задаване на порта към присъщия VLAN.

- (Само за Cisco настолен телефон от серия 9800)

Cisco Настолен телефон 9800 Series има различен префикс в PID от този за другите Cisco телефони. За да позволите на телефона си да премине 802.1X удостоверяване, задайте Радиус· Параметър User-Name , за да включите вашия Cisco Desk Phone 9800 Series.

Например, PID на телефон 9841 е DP-9841; можете да зададете Радиус· Потребителско име за

започване с DPилисъдържа DP.Можете да го зададете и в двата от следните раздели: -

Активиране на удостоверяване съгласно 802.1X

Когато 802.1X удостоверяването е разрешено, телефонът използва 802.1X удостоверяване, за да поиска достъп до мрежата. Когато 802.1X удостоверяването е забранено, телефонът използва Cisco Discovery Protocol (CDP), за да получи VLAN и достъп до мрежата. Можете също да видите състоянието и промяната на транзакцията в менюто на екрана на телефона.

Когато 802.1X удостоверяването е разрешено, можете също да изберете сертификата на устройството (MIC/SUDI или персонализиран) за първоначално записване и подновяване на сертификата. Обикновено MIC е за Cisco Video Phone 8875, SUDI е за Cisco Desk Phone 9800 Series. CDC може да се използва за удостоверяване само в 802.1x.

| 1 |

Изпълнете едно от следните действия, за да активирате удостоверяването на 802.1X:

|

| 2 |

Изберете сертификат (MIC или персонализиран) за 802.1X удостоверяване на телефона web страница.

За информация как да изберете тип сертификат на екрана на телефона вижте Свързване на телефона към Wi-Fi мрежа.

|

Параметри за 802.1X удостоверяване

|

Параметри |

Опции |

По подразбиране |

Описание |

|---|---|---|---|

|

Удостов. на у-вото |

На Изключено |

Изключено |

Активирайте или деактивирайте 802.1X удостоверяване на телефона. Настройката на параметрите може да се запази след регистрацията на телефона Out-Of-Box (OOB). |

|

Съст. на транзакцията | Деактивирано |

Показва състоянието на 802.1X удостоверяване. Държавата може да бъде (не само):

| |

|

плотокол | Няма |

Показва метода EAP, който се използва за 802.1X удостоверяване. Протоколът може да бъде EAP-FAST или EAP-TLS. | |

|

Тип потребителски сертификат |

Инсталирано производство Инсталиран по поръчка |

Инсталирано производство |

Изберете сертификата за удостоверяване 802.1X по време на първоначалното записване и подновяването на сертификата.

Този параметър се появява на телефона само когато удостоверяването на устройството е активирано. |

Преглед на информация за настройките за защита на телефона

|

Параметри |

Описание |

|---|---|

| 802.1X удостоверяване | Разрешава или деактивира удостоверяването на IEEE 802.1X. За подробности вижте Разрешаване на 802.1X удостоверяване. |

| Обратна съвместимост с WPA |

Определя дали най-старата версия на Wi-Fi Protected Access (WPA) е съвместима на телефона за свързване към безжична мрежа или точка за достъп (AP).

Тази функция е налична само на телефони 9861/9871/8875. |

Преди да започнете

Можете да видите информацията за настройките за сигурност в менюто на телефона. Наличността на информацията зависи от мрежовите настройки във вашата организация.

| 1 |

Натиснете Настройки |

| 2 |

Придвижете се до Защита. |

| 3 |

В настройките зазащита прегледайте информацията за защита. |

Настройване на прокси сървър

Можете да конфигурирате телефона да използва прокси сървър, за да подобрите сигурността. Обикновено HTTP прокси сървърът може да предоставя следните услуги:

- Маршрутизиране на трафика между вътрешни и външни мрежи

- Филтриране, наблюдение или регистриране на трафика

- Кеширане на отговори за подобряване на производителността

Също така, HTTP прокси сървърът може да действа като защитна стена между телефона и интернет. След успешна конфигурация телефонът се свързва с интернет чрез прокси сървъра, който предпазва телефона от кибератака.

Когато е конфигурирана, функцията HTTP прокси се прилага за всички приложения, които използват HTTP протокола. Например:

- GDS (въвеждане на код за активиране)

- Активиране на EDOS устройство

- Включване в Webex Cloud (чрез EDOS или GDS)

- Персонализиран CA

- Осигуряване

- Актуализиранте на фърмуер

- Отчет за състоянието на телефона

- Качване на PRT

- XSI услуги

- Webex Услуги

- В момента функцията поддържа само IPv4.

- Настройките на HTTP прокси сървъра могат да се запазят след регистрацията на телефона Out-Of-Box (OOB).

| 1 |

Преминете към уеб страницата за администриране на телефона. |

| 2 |

Изберете . |

| 3 |

В секцията HTTP Настройки на прокси сървъра изберете прокси режим от падащия списък Прокси режим и конфигурирайте свързаните параметри. За повече информация относно параметрите и задължителните параметри за всеки прокси режим вижте Параметри за настройки на HTTP прокси. |

| 4 |

Кликнете върху Submit All Changes. |

Параметри за настройките на HTTP прокси сървъра

Таблицата по-долу определя функцията и използването на параметрите на HTTP прокси сървъра в секцията Настройки на HTTP прокси под Tab в уеб интерфейса на телефона. Освен това дефинира синтаксиса на низа, който се добавя в конфигурационния файл на телефона (cfg.xml) с XML код за конфигуриране на параметър.

| Parameter | Описание |

|---|---|

| Прокси режим | Указва режима на HTTP прокси, който телефонът използва, или забранява функцията за HTTP прокси.

Направете някое от следните:

Позволени стойности: Автоматично, Ръчно и Изключено По подразбиране: Изкл. |

| Автоматично откриване на уеб прокси сървър | Определя дали телефонът използва протокола за автоматично откриване на уеб прокси сървър (WPAD) за извличане на PAC файл. WPAD протоколът използва DHCP или DNS, или и двата мрежови протокола, за да намери автоматично прокси файл за автоматична конфигурация (PAC). PAC файлът се използва за избор на прокси сървър за даден URL адрес. Този файл може да се хоства локално или в мрежа.

Направете някое от следните:

Позволени стойности: Да и Не По подразбиране: Да |

| PAC URL | URL адрес на PAC файл. Например, Поддържат се TFTP, HTTP и HTTPS. Ако зададете Режим на прокси сървър на Автоматично и Автоматично откриване на уеб прокси сървър на Не, трябва да конфигурирате този параметър. Направете някое от следните:

По подразбиране: празно |

| Прокси хост | IP адрес или име на хост на прокси хост сървъра за достъп на телефона. Например:

Схемата ( Ако зададете прокси режим на Ръчен, трябва да конфигурирате този параметър. Направете някое от следните:

По подразбиране: празно |

| Порт на прокси сървъра | Номер на порта на прокси хост сървъра. Ако зададете прокси режим на Ръчен, трябва да конфигурирате този параметър. Направете някое от следните:

По подразбиране: 3128 |

| Удостоверяване на прокси сървър | Определя дали потребителят трябва да предостави идентификационните данни за удостоверяване (потребителско име и парола), които прокси сървърът изисква. Този параметър се конфигурира според действителното поведение на прокси сървъра. Ако зададете параметъра на Да, трябва да конфигурирате потребителско име и парола. За подробности относно параметрите вижте параметъра "Потребителско име" и "Парола" в тази таблица. Конфигурацията на параметрите влиза в сила, когато прокси режимът е зададен на Ръчен . Направете някое от следните:

Позволени стойности: Да и Не По подразбиране: Не |

| Потребителско име | Потребителско име за потребител на идентификационни данни на прокси сървъра. Ако Прокси режимът е зададен на Ръчно и Удостоверяване на прокси сървър е зададено на Да, трябва да конфигурирате параметъра. Направете някое от следните:

По подразбиране: празно |

| Парола | Парола за посоченото потребителско име за целите на удостоверяването на прокси сървъра. Ако Прокси режимът е зададен на Ръчно и Удостоверяване на прокси сървър е зададено на Да, трябва да конфигурирате параметъра. Направете някое от следните:

По подразбиране: празно |

| Прокси режим | Необходими параметри | Описание |

|---|---|---|

| Изключено | NA | HTTP прокси сървърът е деактивиран на телефона. |

| Ръчно | Прокси хост Порт на прокси сървъра Удостоверяване на прокси: Да Потребителско име Парола | Ръчно посочете прокси сървър (име на хост или IP адрес) и прокси порт. Ако прокси сървърът изисква удостоверяване, трябва допълнително да въведете потребителското име и паролата. |

| Прокси хост Порт на прокси сървъра Удостоверяване на прокси: Не | Ръчно посочете прокси сървър. Прокси сървърът не изисква идентификационни данни за удостоверяване. | |

| Автом. | Автоматично откриване на уеб прокси: Не PAC URL | Въведете валиден URL адрес на PAC, за да извлечете PAC файла. |

| Автоматично откриване на уеб прокси: Да |

Използва протокола WPAD за автоматично извличане на PAC файл. |

Активиране на иницииран от клиента режим за преговори за сигурност на медийния самолет

За да защитите мултимедийните сесии, можете да конфигурирате телефона да инициира преговори за сигурност на мултимедийната равнина със сървъра. Механизмът за сигурност следва стандартите, посочени в RFC 3329 и неговото разширение проект за имена на механизми за сигурност за медии (Виж https://tools.ietf.org/html/draft-dawes-sipcore-mediasec-parameter-08#ref-2). Преносът на преговори между телефона и сървъра може да използва протокол SIP през UDP, TCP, и TLS. Можете да ограничите, че договарянето на сигурността на медийната равнина се прилага само когато протоколът за транспортиране на сигнализацията е TLS.

| Parameter | Описание |

|---|---|

|

Заявка за MediaSec |

Указва дали телефонът инициира преговори за сигурност на мултимедийната равнина със сървъра. Направете някое от следните:

Позволени стойности: да | Не

По подразбиране: Не |

|

MediaSec само над TLS |

Указва протокола за пренос на сигнализацията, върху който се прилага договаряне за сигурност на медийната равнина. Преди да зададете това поле на Да, уверете се, че протоколът за транспортиране на сигнализацията е TLS. Направете някое от следните:

Позволени стойности: да | Не

По подразбиране: Не |

| 1 |

Преминете към уеб страницата за администриране на телефона. |

| 2 |

Изберете . |

| 3 |

В секцията SIP Настройки задайте полетата MediaSec Request и MediaSec Over TLS Only , както е определено в горната таблица. |

| 4 |

Кликнете върху Submit All Changes. |

WLAN защита

Тъй като всички WLAN устройства, които са в обхват, могат да получават всякакъв друг WLAN трафик, защитата на гласови комуникации е от решаващо значение в WLAN. За да се гарантира, че натрапниците не манипулират или прихващат гласовия трафик, архитектурата Cisco SAFE Security поддържа телефона. За повече информация относно защитата в мрежите вижте http://www.cisco.com/en/US/netsol/ns744/networking_solutions_program_home.html.

Решението за безжична IP телефония Cisco осигурява защита на безжичната мрежа, която предотвратява неупълномощени влизания и компрометирани комуникации, като използва следните методи за удостоверяване, които телефонът поддържа:

-

Отворено удостоверяване: всяко безжично устройство може да поиска удостоверяване в отворена система. Точката за достъп, който получи искането, може да предостави удостоверяване на всеки заявител или само на заявители, които се намират в списък с потребители. Комуникацията между безжичното устройство и точката за достъп (AP) може да не е криптирана.

-

Разширяем протокол за удостоверяване – гъвкаво удостоверяване чрез защитено тунелиране (EAP-FAST) Удостоверяване: Тази архитектура за сигурност клиент-сървър криптира EAP транзакции в тунел за сигурност на транспортно ниво (TLS) между AP и RADIUS сървъра, като например Identity Services Engine (ISE).

Тунелът TLS използва идентификационни данни за защитен достъп (PAC) за удостоверяване между клиента (телефона) и сървъра RADIUS. Сървърът изпраща ИД на органа (AID) на клиента (телефон), който от своя страна избира подходящия PAC. Клиентът (телефонът) връща PAC-Opaque на сървъра RADIUS. Сървърът декриптира PAC с основния ключ. И двете крайни устройства сега съдържат ключа PAC и се създава тунел TLS. EAP-FAST поддържа автоматично осигуряване на PAC, но трябва да го активирате на сървъра RADIUS.

В ISE по подразбиране PAC изтича след една седмица. Ако телефонът има изтекъл PAC, удостоверяването със сървъра RADIUS отнема повече време, докато телефонът получава нов PAC. За да избегнете закъснения при осигуряването на PAC, задайте периода на изтичане на PAC на 90 дни или повече на сървъра ISE или RADIUS.

-

Extensible Authentication Protocol-Transport Layer Security (EAP-TLS) Authentication: EAP-TLS изисква клиентски сертификат за удостоверяване и достъп до мрежата. За безжична EAP-TLS клиентският сертификат може да бъде MIC, LSC, или инсталиран от потребителя сертификат.

-

Protected Extensible Authentication Protocol (PEAP): собствена схема на Cisco за взаимно удостоверяване, базирано на парола, между клиента (телефон) и RADIUS сървър. Телефонът може да използва PEAP за удостоверяване с безжичната мрежа. Поддържат се както методите за удостоверяване PEAP-MSCHAPV2, така и PEAP-GTC.

-

Предварително споделен ключ (PSK): Телефонът поддържа формат ASCII. Трябва да използвате този формат, когато настройвате предварително споделен ключ WPA/WPA2/SAE:

ASCII: низ с ASCII знаци с дължина от 8 до 63 знака (0 – 9, малки и главни букви A – Z и специални знаци)

Пример: GREG123567@9ZX&W

Следните схеми за удостоверяване използват сървъра RADIUS за управление на ключовете за удостоверяване:

-

WPA/WPA2/WPA3: Използва информация за RADIUS сървъра за генериране на уникални ключове за удостоверяване. Тъй като тези ключове се генерират на централизирания RADIUS сървър, WPA2/WPA3 осигурява по-голяма сигурност от предварително споделените ключове на WPA, които се съхраняват на AP и телефона.

-

Бърз защитен роуминг: използва RADIUS сървър и информация за безжичен домейн сървър (WDS) за управление и удостоверяване на ключове. WDS създава кеш с идентификационни данни за сигурност за клиентски устройства с активиран FT за бързо и сигурно повторно удостоверяване. Cisco Настолен телефон 9861 и 9871 и Cisco Video Phone 8875 поддържат 802.11r (FT). Поддържат се както по въздуха, така и над DS, за да се позволи бърз сигурен роуминг. Но ние силно препоръчваме да използвате метода 802.11r (FT) по въздуха.

С WPA/WPA2/WPA3 ключовете за криптиране не се въвеждат на телефона, а автоматично се извличат между AP и телефона. Но потребителското име и паролата на EAP, които се използват за удостоверяване, трябва да бъдат въведени на всеки телефон.

За да се гарантира, че гласовият трафик е защитен, телефонът поддържа TKIP и AES за криптиране. Когато тези механизми се използват за криптиране, както сигналните SIP пакети, така и гласовите пакети на Real-Time Transport Protocol (RTP) се криптират между AP и телефона.

- TKIP

-

WPA използва TKIP криптиране, което има няколко подобрения в сравнение с WEP. TKIP осигурява шифриране на ключове на пакет и по-дълги вектори за инициализация (IV), които засилват шифроването. Освен това проверката за цялост на съобщението (MIC) гарантира, че шифрованите пакети не се променят. TKIP премахва предвидимостта на WEP, която помага на нарушителите да дешифрират WEP ключа.

- AES

-

Метод за криптиране, използван за удостоверяване на WPA2/WPA3. Този национален стандарт за шифроване използва симетричен алгоритъм, който има същия ключ за шифроване и дешифроване. AES използва шифроване на верига за блокиране на шифър (CBC) с размер 128 бита, което поддържа ключови размери от 128 бита, 192 бита и 256 бита, като минимум. Телефонът поддържа размер на клавиша от 256 бита.

Cisco Настолни телефони 9861 и 9871 и Cisco Video Phone 8875 не поддържат Cisco Key Integrity Protocol (CKIP) с CMIC.

Схеми за удостоверяване и шифроване са настроени в безжичния LAN. VLAN мрежите се конфигурират в мрежата и на AP и определят различни комбинации от удостоверяване и шифроване. SSID се свързва с VLAN и конкретната схема за удостоверяване и шифроване. За да могат безжичните клиентски устройства да се удостоверяват успешно, трябва да конфигурирате същите SSID с техните схеми за удостоверяване и шифроване на точки за достъп и на телефона.

Някои схеми за удостоверяване изискват специфични типове шифроване.

- Когато използвате WPA предварително споделен ключ, WPA2 предварително споделен ключ или SAE, предварително споделеният ключ трябва да бъде статично зададен на телефона. Тези ключове трябва да съответстват на ключовете, които са на AP.

-

Телефонът поддържа автоматично договаряне на EAP за FAST или PEAP, но не и за TLS. За режим EAP-TLS трябва да го посочите.

Схемите за удостоверяване и шифроване в таблицата по-долу показват опциите за мрежова конфигурация за телефона, който съответства на конфигурацията на AP.

| Тип FSR | Удостоверяване | Управление на ключ | Шифроване | Защитена рамка за управление (PMF) |

|---|---|---|---|---|

| 802.11r (FT) | PSK |

WPA-PSK WPA-PSK-SHA256 FT-PSK | AES | Не |

| 802.11r (FT) | WPA3 |

SAE FT-SAE | AES | Да |

| 802.11r (FT) | EAP-TLS |

WPA-EAP FT-EAP | AES | Не |

| 802.11r (FT) | EAP-TLS (WPA3) |

WPA-EAP-SHA256 FT-EAP | AES | Да |

| 802.11r (FT) | EAP-FAST |

WPA-EAP FT-EAP | AES | Не |

| 802.11r (FT) | EAP-FAST (WPA3) |

WPA-EAP-SHA256 FT-EAP | AES | Да |

| 802.11r (FT) | EAP-PEAP |

WPA-EAP FT-EAP | AES | Не |

| 802.11r (FT) | EAP-PEAP (WPA3) |

WPA-EAP-SHA256 FT-EAP | AES | Да |

Настройване на профил Wi-Fi

Можете да конфигурирате Wi-Fi профил от уеб страницата на телефона или повторно синхронизиране на профил на отдалечено устройство и след това да асоциирате профила към достъпните Wi-Fi мрежи. Можете да използвате този Wi-Fi профил, за да се свържете с Wi-Fi. В момента може да се конфигурира само един Wi-Fi профил.

Профилът съдържа параметрите, необходими на телефоните за свързване към телефонния сървър с Wi-Fi. Когато създавате и използвате профил Wi-Fi, вие или вашите потребители не трябва да конфигурирате безжичната мрежа за отделни телефони.

Wi-Fi профилът позволява да предотвратите или ограничите промени от потребителя в Wi-Fi конфигурацията на телефона.

Препоръчваме ви да използвате защитен профил с разрешени протоколи за шифроване, за да защитите ключовете и паролите при използване на профил Wi-Fi.

Когато настроите телефоните да използват метода за удостоверяване EAP-FAST в режим на защита, вашите потребители се нуждаят от индивидуални идентификационни данни, за да се свържат с точка за достъп.

| 1 |

Влезте в уеб страницата на телефона. |

| 2 |

Изберете . |

| 3 |

В секцията Wi-Fi Профил (n) задайте параметрите, както е описано в таблицата по-долу Параметри за профил Wi-Fi. Конфигурацията на профила Wi-Fi също е достъпна за потребителския вход.

|

| 4 |

Кликнете върху Submit All Changes. |

Параметри за Wi-Fi профил

Следващата таблица дефинира функциите и употребата на всеки от параметрите в секцията Wi-Fi профил (n) в раздела Система на уеб страницата на телефона. Той също така определя синтаксиса на низа, който се добавя в конфигурационния файл на телефона (cfg.XML) за конфигуриране на параметър.

| Parameter | Описание |

|---|---|

| Име на мрежата | Позволява ви да въведете име за SSID, което ще се показва на телефона. Много профили могат да имат едно и също мрежово име с различен режим на защита. Направете някое от следните:

По подразбиране: празно |

| Защитен режим | Позволява да изберете метода на удостоверяване, който се използва за защитен достъп до Wi-Fi мрежата. В зависимост от избрания от вас метод се появява поле за парола, за да можете да предоставите идентификационните данни, необходими за присъединяване към тази Wi-Fi мрежа. Направете някое от следните:

По подразбиране: Автоматично |

| Потребителски ИД за Wi-Fi | Позволява да въведете ИД на потребител за мрежовия профил. Това поле е налично, когато зададете режима на защита на Auto, EAP-FAST или EAP-PEAP. Полето е задължително и позволява максимална дължина от 32 буквено-цифрени знака. Направете някое от следните:

По подразбиране: празно |

| Wi-Fi парола | Позволява ви да въведете паролата за зададения потребителски ИД за Wi-Fi. Направете някое от следните:

По подразбиране: празно |

| Честотна лента | Позволява да изберете честотната лента на безжичния сигнал, който се използва във WLAN. Направете някое от следните:

По подразбиране: Автоматично |

| Избор на сертификат | Позволява ви да изберете тип сертификат за първоначално записване на сертификат и подновяване на сертификат в безжичната мрежа. Този процес е наличен само за 802.1X удостоверяване. Направете някое от следните:

По подразбиране: Инсталирано производство |

Проверка на състоянието на защитата на устройството на телефона

Телефонът ви проверява състоянието на защитата на устройството автоматично. Ако открие потенциални заплахи за сигурността на телефона, менюто Проблеми и диагностика може да покаже подробностите за проблемите. Въз основа на докладваните проблеми вашият администратор може да предприеме операции за защита и укрепване на телефона ви.

Състоянието на защитата на устройството е налично, преди телефонът да бъде регистриран в системата за контрол на повикванията (Webex Calling или BroadWorks).

За да видите подробности за проблемите със защитата на телефона, направете следното:

| 1 |

Натиснете Настройки |

| 2 |

Изберете . В момента отчетът за защитата на устройството съдържа следните проблеми:

|

| 3 |

Свържете се с вашия администратор за поддръжка, за да разрешите проблемите със защитата. |

.

.